安全前移,云涌EDR 1.0正式發布

- 分類:云涌新聞

- 作者:

- 來源:

- 發布時間:2022-04-29

- 訪問量:4411

安全前移,云涌EDR 1.0正式發布

【概要描述】

當今萬物互聯的場景越來越多,極大的方便了人們的工作和生活。據IDC預測,到2025年,全球僅IOT設備數量將達到416億個,未來幾年IOT設備增長率將持續高于30%。隨著5G、云計算、物聯網等技術已經興起,網絡邊界已經越來越模糊,端點保護已成為企業在傳統安全邊界消失時,抵御復雜的APT攻擊和防不勝防的零日漏洞的第一道防線。

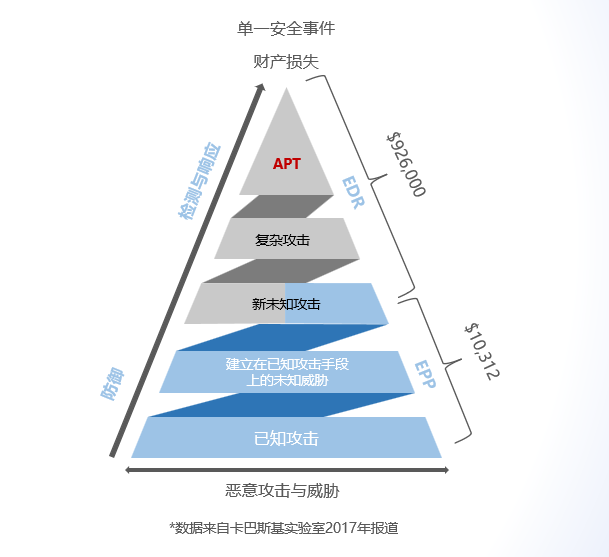

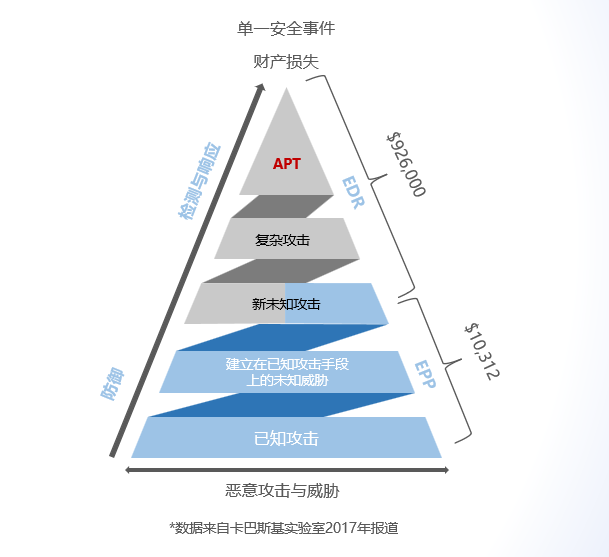

傳統的端點安全防護主要是靠殺毒軟件,通過病毒特征碼匹配進行本地查殺,屬于單機被動防御產品。之后的EPP(端點保護平臺)雖然作為平臺級端點主動防御解決方案并在企業廣泛應用,但該產品還是采用了防御型技術,難以應對復雜攻擊和高級威脅。隨著終端泛在化,未來所有的網絡節點都將是終端,端點安全的關注點,已經從單一安全防御轉移到更注重威脅發現和自動化處置能力,對自動化威脅檢測、響應、處理、運維能力要求越來越高。在此基礎上,EDR應運而生。

什么是EDR?

EDR全稱端點檢測與響應,是Gartner在2013年定義的一種安全技術和實踐。其中:

端點 - 端點是諸如手機,筆記本電腦,用戶工作站或服務器之類的設備。

檢測 - EDR檢測威脅并阻止對端點設備的攻擊,并提供對可幫助安全團隊調查攻擊的信息的訪問。

響應 - EDR工具可以通過執行阻止惡意進程和隔離端點的操作來自動響應攻擊。

EDR系統的主要目標是通知安全團隊有關端點上的惡意活動,并調查攻擊的范圍和根本原因。

云涌EDR

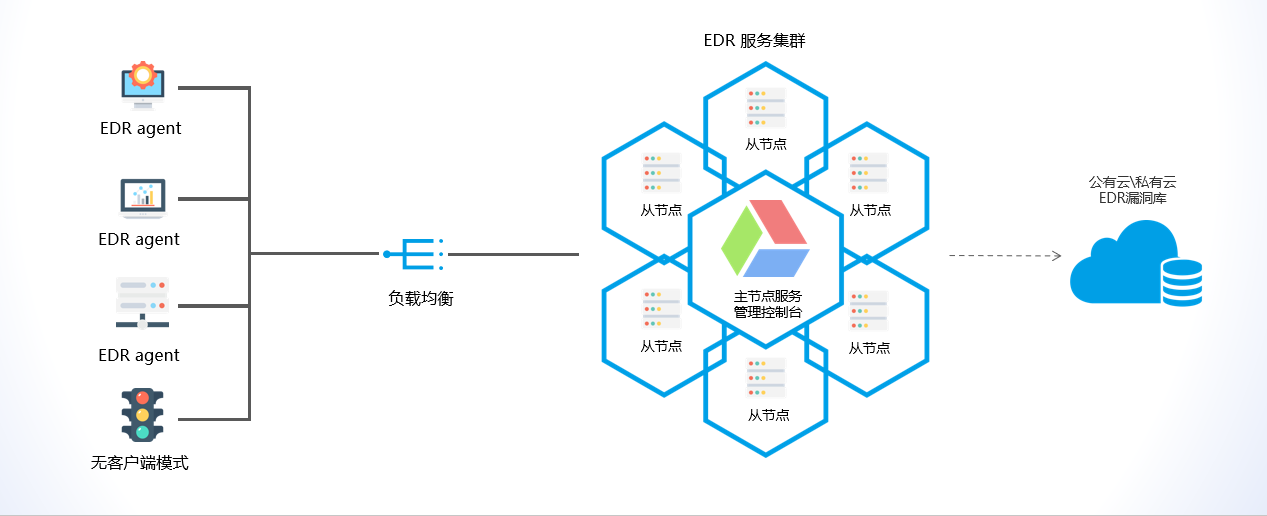

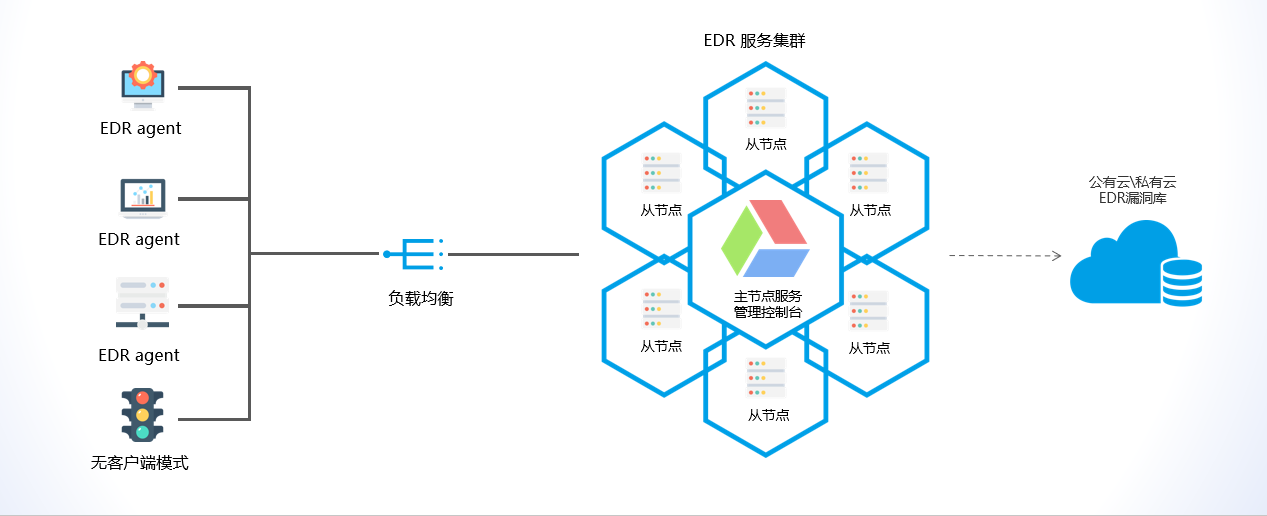

云涌終端安全檢測與響應平臺,由部署到終端負責收集上報數據的代理程序、以及負責數據分析、展示及響應的中心服務組成。

平臺通過安全事件監控、漏洞掃描、攻擊威脅檢測、文件完整性監測、安全配置評估、操作行為審計及異常行為偵測等模塊,來實時通知安全團隊有關端點上的惡意活動,并適時采取相應的措施來阻止惡意行為。平臺通過可視化的展示整個系統的終端安全態勢,通過分析其行為來確定用戶活動是合法的還是惡意的,從而達到防止外部攻擊或內部人員惡意操作的目的。

云涌EDR的產品特性

云涌EDR 通過輕量級代理程序上報端點側系統日志及應用數據,借助平臺的漏洞庫比對、大數據分析及態勢感知能力,有效幫助安全團隊實時掌握終端設備安全狀況,有效阻止APT等高級威脅與攻擊。

- IT資產可視化

云涌EDR平臺匯總展示終端的硬件及網絡配置、操作系統及應用軟件信息、甚至運行的進程信息等。同時依據規則分析,實時展示設備的安全風險如安全事件趨勢、漏洞信息、安全配置掃描結果、文件完整性日志等。

EDR代理程序支持主流操作系統如Windows,Ubuntu、CentOS、MacOS,以及信創平臺如中標麒麟,統信UOS等。

- 安全事件監控

云涌EDR通過輕量級的代理程序收集終端操作系統及應用程序日志,并將數據加密傳輸到服務端。服務端基于海量規則,通過大數據分析,實時展示企業IT資產的安全風險和趨勢,幫助安全運維團隊快速發現問題并及時做出響應。

- 漏洞檢測

Agent提取終端軟件清單并將數據發送到服務端,在服務端中與持續更新的自維護漏洞數據庫做匹配,以識別已知漏洞。自動化的漏洞檢測功能幫助用戶找到關鍵資產中的弱點并在攻擊者利用它們破壞業務或竊取機密數據之前采取相應措施。

云涌在公有云維護了EDR產品專屬漏洞庫,實時同步NVD(美國國家信息安全漏洞庫)、CNVD(中國國家信息安全漏洞庫)以及各大主流操作系統官方漏洞數據。支持手動維護尚未收錄的漏洞信息。支持在私有部署EDR環境里離線導入漏洞數據

- 基于ATT&CK模型的攻擊威脅檢測

ATT&CK是由MITRE創建并維護的針對網絡攻擊行為的模型和知識庫。它基于實戰以攻擊者視角出發的,從真實網絡威脅中提煉歸納并以矩陣形式展示的14種攻擊戰術、188種攻擊技術及379種子技術的集合。

云涌EDR依據ATT&CK模型,將端點側命中的安全事件歸類匯總,以熱力圖形式展示當前系統所處攻擊威脅的階段和技術,標識風險點。

- 文件完整性監控

云涌EDR支持監控終端的文件系統及注冊表項,根據用戶實際場景下的監控需求,識別所監控文件的內容、權限、所有者、屬性變化等。此外,系統還支持監控用于創建或修改這些文件的用戶或應用信息,以識別風險或威脅。

- 安全配置評估

安全配置評估(SCA)主要的檢查范圍是由人為疏忽造成的終端配置問題,主要包括了賬號、口令、授權、日志、IP通信等方面內容。安全配置與系統的相關性非常大,同一個配置項在不同業務環境中的安全配置要求是不一樣的。

云涌EDR依據CIS標準,通過掃描策略文件方式對比當前系統與標準系統的設置項包括注冊表項,逐條列出對比結果,以此評估主機配置是否安全。

- 異常行為審計

云涌EDR通過掃描終端系統日志和關鍵文件來尋找惡意軟件、木馬和一切可疑行為。 平臺支持檢測隱藏文件、隱藏進程或未注冊的網絡監聽器,以及識別系統調用與響應中的不一致行為。此外平臺使用基于簽名的方法,通過正則引擎來分析終端日志數據并進行入侵檢測識別。

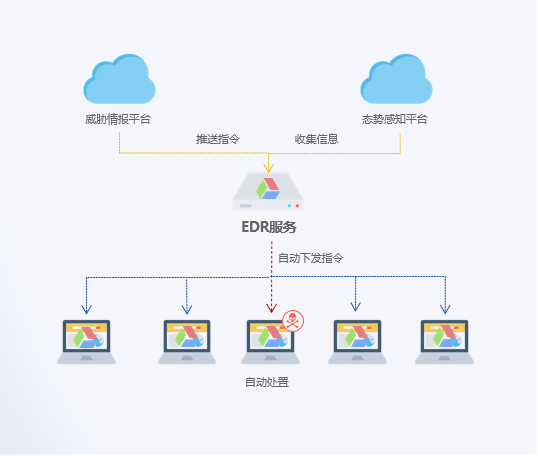

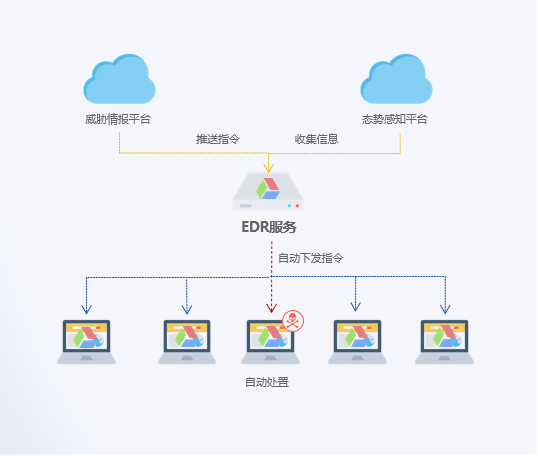

- 實時響應

平臺針對安全風險較高的場景(如終端上報了高危安全事件,或觸發了特殊的安全策略)可以快速響應并自動下發處置措施,及時阻斷已知、未知或高級威脅,全面防護企業終端安全。

云涌EDR的使用場景

云涌EDR可以獨立部署,用于增強企業端點設備安全防護能力,主動發現高級威脅和復雜攻擊,幫助安全團隊及時了解企業IT資產安全風險狀況,并實時緩解措施以減少攻擊面。

除此之外,EDR作為端點側安全防護的重要模塊,還能與云涌零信任安全管理平臺、邊緣計算安全管控平臺,物聯網云平臺等公司其他產品組合部署。EDR能夠極大的增強零信任“訪問安全”過程中訪問主體所處環境的安全性,提前預知風險,將安全前移。

- 分類:云涌新聞

- 作者:

- 來源:

- 發布時間:2022-04-29

- 訪問量:4411

當今萬物互聯的場景越來越多,極大的方便了人們的工作和生活。據IDC預測,到2025年,全球僅IOT設備數量將達到416億個,未來幾年IOT設備增長率將持續高于30%。隨著5G、云計算、物聯網等技術已經興起,網絡邊界已經越來越模糊,端點保護已成為企業在傳統安全邊界消失時,抵御復雜的APT攻擊和防不勝防的零日漏洞的第一道防線。

傳統的端點安全防護主要是靠殺毒軟件,通過病毒特征碼匹配進行本地查殺,屬于單機被動防御產品。之后的EPP(端點保護平臺)雖然作為平臺級端點主動防御解決方案并在企業廣泛應用,但該產品還是采用了防御型技術,難以應對復雜攻擊和高級威脅。隨著終端泛在化,未來所有的網絡節點都將是終端,端點安全的關注點,已經從單一安全防御轉移到更注重威脅發現和自動化處置能力,對自動化威脅檢測、響應、處理、運維能力要求越來越高。在此基礎上,EDR應運而生。

什么是EDR?

EDR全稱端點檢測與響應,是Gartner在2013年定義的一種安全技術和實踐。其中:

端點 - 端點是諸如手機,筆記本電腦,用戶工作站或服務器之類的設備。

檢測 - EDR檢測威脅并阻止對端點設備的攻擊,并提供對可幫助安全團隊調查攻擊的信息的訪問。

響應 - EDR工具可以通過執行阻止惡意進程和隔離端點的操作來自動響應攻擊。

EDR系統的主要目標是通知安全團隊有關端點上的惡意活動,并調查攻擊的范圍和根本原因。

云涌EDR

云涌終端安全檢測與響應平臺,由部署到終端負責收集上報數據的代理程序、以及負責數據分析、展示及響應的中心服務組成。

平臺通過安全事件監控、漏洞掃描、攻擊威脅檢測、文件完整性監測、安全配置評估、操作行為審計及異常行為偵測等模塊,來實時通知安全團隊有關端點上的惡意活動,并適時采取相應的措施來阻止惡意行為。平臺通過可視化的展示整個系統的終端安全態勢,通過分析其行為來確定用戶活動是合法的還是惡意的,從而達到防止外部攻擊或內部人員惡意操作的目的。

云涌EDR的產品特性

云涌EDR 通過輕量級代理程序上報端點側系統日志及應用數據,借助平臺的漏洞庫比對、大數據分析及態勢感知能力,有效幫助安全團隊實時掌握終端設備安全狀況,有效阻止APT等高級威脅與攻擊。

- IT資產可視化

云涌EDR平臺匯總展示終端的硬件及網絡配置、操作系統及應用軟件信息、甚至運行的進程信息等。同時依據規則分析,實時展示設備的安全風險如安全事件趨勢、漏洞信息、安全配置掃描結果、文件完整性日志等。

EDR代理程序支持主流操作系統如Windows,Ubuntu、CentOS、MacOS,以及信創平臺如中標麒麟,統信UOS等。

- 安全事件監控

云涌EDR通過輕量級的代理程序收集終端操作系統及應用程序日志,并將數據加密傳輸到服務端。服務端基于海量規則,通過大數據分析,實時展示企業IT資產的安全風險和趨勢,幫助安全運維團隊快速發現問題并及時做出響應。

- 漏洞檢測

Agent提取終端軟件清單并將數據發送到服務端,在服務端中與持續更新的自維護漏洞數據庫做匹配,以識別已知漏洞。自動化的漏洞檢測功能幫助用戶找到關鍵資產中的弱點并在攻擊者利用它們破壞業務或竊取機密數據之前采取相應措施。

云涌在公有云維護了EDR產品專屬漏洞庫,實時同步NVD(美國國家信息安全漏洞庫)、CNVD(中國國家信息安全漏洞庫)以及各大主流操作系統官方漏洞數據。支持手動維護尚未收錄的漏洞信息。支持在私有部署EDR環境里離線導入漏洞數據

- 基于ATT&CK模型的攻擊威脅檢測

ATT&CK是由MITRE創建并維護的針對網絡攻擊行為的模型和知識庫。它基于實戰以攻擊者視角出發的,從真實網絡威脅中提煉歸納并以矩陣形式展示的14種攻擊戰術、188種攻擊技術及379種子技術的集合。

云涌EDR依據ATT&CK模型,將端點側命中的安全事件歸類匯總,以熱力圖形式展示當前系統所處攻擊威脅的階段和技術,標識風險點。

- 文件完整性監控

云涌EDR支持監控終端的文件系統及注冊表項,根據用戶實際場景下的監控需求,識別所監控文件的內容、權限、所有者、屬性變化等。此外,系統還支持監控用于創建或修改這些文件的用戶或應用信息,以識別風險或威脅。

- 安全配置評估

安全配置評估(SCA)主要的檢查范圍是由人為疏忽造成的終端配置問題,主要包括了賬號、口令、授權、日志、IP通信等方面內容。安全配置與系統的相關性非常大,同一個配置項在不同業務環境中的安全配置要求是不一樣的。

云涌EDR依據CIS標準,通過掃描策略文件方式對比當前系統與標準系統的設置項包括注冊表項,逐條列出對比結果,以此評估主機配置是否安全。

- 異常行為審計

云涌EDR通過掃描終端系統日志和關鍵文件來尋找惡意軟件、木馬和一切可疑行為。 平臺支持檢測隱藏文件、隱藏進程或未注冊的網絡監聽器,以及識別系統調用與響應中的不一致行為。此外平臺使用基于簽名的方法,通過正則引擎來分析終端日志數據并進行入侵檢測識別。

- 實時響應

平臺針對安全風險較高的場景(如終端上報了高危安全事件,或觸發了特殊的安全策略)可以快速響應并自動下發處置措施,及時阻斷已知、未知或高級威脅,全面防護企業終端安全。

云涌EDR的使用場景

云涌EDR可以獨立部署,用于增強企業端點設備安全防護能力,主動發現高級威脅和復雜攻擊,幫助安全團隊及時了解企業IT資產安全風險狀況,并實時緩解措施以減少攻擊面。

除此之外,EDR作為端點側安全防護的重要模塊,還能與云涌零信任安全管理平臺、邊緣計算安全管控平臺,物聯網云平臺等公司其他產品組合部署。EDR能夠極大的增強零信任“訪問安全”過程中訪問主體所處環境的安全性,提前預知風險,將安全前移。